Uma nova variante do ataque de engenharia social ClickFix está atacando ativamente usuários do Windows ao explorar o utilitário nativo Rundll32 e o protocolo WebDAV para distribuir malware, contornando as detecções focadas em PowerShell que as equipes de segurança construíram para combater versões anteriores da técnica. Paralelamente, a Apple introduziu discretamente um sistema de alerta no macOS Tahoe 26.4 projetado para interromper ataques do tipo ClickFix antes que possam ser executados. Juntos, esses desenvolvimentos destacam a rapidez com que a família de ameaças ClickFix está evoluindo — e como os defensores em ambas as plataformas estão correndo para acompanhar.

Uma Cadeia de Ataque no Windows Mais Furtiva

A Equipe de Pesquisa de Ameaças da CyberProof divulgou a nova variante em 18 de março, detalhando como os atacantes ainda usam o conhecido manual de táticas ClickFix — uma página falsa de CAPTCHA que instrui as vítimas a pressionar Win+R, colar um comando e apertar Enter — mas substituem o PowerShell pelo rundll32.exe carregando uma DLL remota via WebDAV. O comando usa a sintaxe barra-invertida-servidor-na-porta do mini-redirector WebDAV do Windows para buscar o payload via HTTP como se fosse um compartilhamento de arquivo local, e então chama a função de exportação da DLL por número ordinal em vez de nome, reduzindo ainda mais as oportunidades de detecção estática.

Uma vez que a DLL inicial é executada, a cadeia de infecção entrega um carregador secundário chamado SkimokKeep, que emprega execução em memória, resolução dinâmica de API através de percorrimento do PEB e manipulação da Tabela de Endereços de Importação para evitar deixar artefatos forenses no disco. O malware também implementa verificações anti-VM, anti-sandbox e anti-depuração para dificultar a análise.

Separadamente, pesquisadores da Atos documentaram uma variante relacionada do ClickFix que mapeia uma unidade WebDAV usando o comando “net use” e então executa uma versão trojanizada do aplicativo Electron WorkFlowy, que atua como um sinalizador de comando e controle. A Microsoft também acompanhou a evolução do ClickFix, reportando no início de março que algumas campanhas agora instruem as vítimas a colar comandos no Terminal do Windows em vez do diálogo Executar, adicionando payloads codificados em hexadecimal e abuso de LOLBin através do MSBuild.exe.

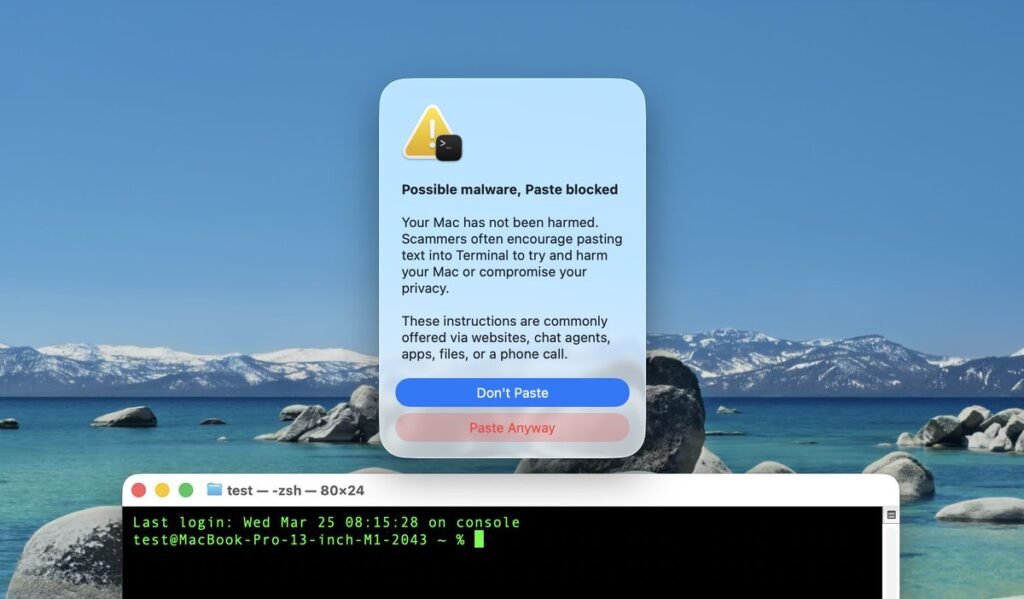

Apple Responde no macOS

A Apple introduziu uma nova proteção no macOS Tahoe 26.4, lançado no ciclo de atualização mais recente, que atrasa a execução quando um usuário cola um comando potencialmente prejudicial no Terminal e exibe um aviso explicando os riscos. O alerta informa aos usuários que nenhum dano foi causado e que golpistas costumam distribuir instruções maliciosas por diversos canais. Os usuários podem cancelar a colagem ou prosseguir se compreenderem o comando.

A Apple não publicou um documento de suporte oficial sobre o recurso, e ele não aparece nas notas de versão do macOS Tahoe 26.4. De acordo com a Malwarebytes, a proteção é acionada quando comandos são colados do Safari no Terminal, embora os critérios exatos para acionar o aviso permaneçam indefinidos.

Uma Ameaça Crescente

O ClickFix cresceu rapidamente desde que foi observado pela primeira vez em 2024. Um relatório da Microsoft de 2025 constatou que 47% dos incidentes de acesso inicial se originaram dessa técnica, e a ESET relatou um aumento de 500% nas detecções entre o final de 2024 e meados de 2025. O Insikt Group da Recorded Future avaliou em um relatório de 24 de março que o ClickFix “muito provavelmente permanecerá como um vetor de acesso inicial primário ao longo de 2026”, à medida que os invasores incorporam impressão digital de navegador mais seletiva e rotatividade de infraestrutura mais rápida.

“Organizações com detecções fortemente focadas em atividades baseadas em scripts podem falhar em identificar essa variante”, alertou a CyberProof, “aumentando o risco de acesso inicial e execução de payload não detectados”.

#apple #ClickFix